Instalace Certifikační autority v operačním systému Windows Server 2008

Předpoklady pro nasazení

V tomto konkrétním případě nasazujeme samostatnou kořenovou certifikační autoritu. K provedení tohoto postupu tedy potřebujeme server s operačním systémem Windows Server 2008, který má nastavenou statickou adresu IP a korektně nastaveny vlastnosti protokolu TCP/IPv4 a/nebo TCP/IPv6. Samozřejmostí budiž oddíl naformátovaný systémem souborů NTFS.

Při instalaci certifikační autority je také vhodné vzít v potaz, zda má server poskytovat uživatelům webové rozhraní. Pokud ano, budeme muset nainstalovat tzv. službu role s názvem Web Enrolment a s ní spojené komponenty jako webový server IIS a některé jeho součásti.

Postup instalace role

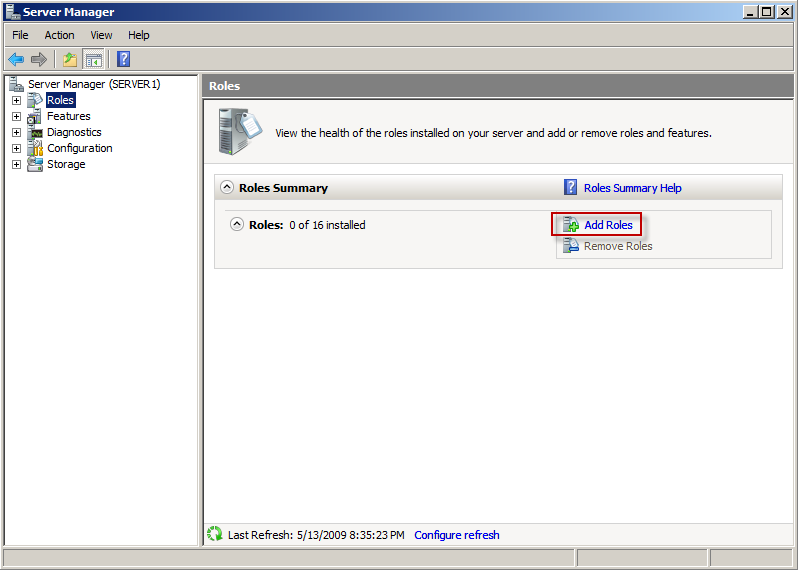

1. Klepnutím na tlačítko Start → Server Manager spustíme administrativní konzolu Server Manager, která slouží jako jednotné rozhraní pro instalaci rolí, služeb rolí a funkcí.

Zde označíme v levém panelu uzel Roles a v pravém panelu klepneme na odkaz Add Roles (viz obr. 101), čímž spustíme průvodce přidáním role.

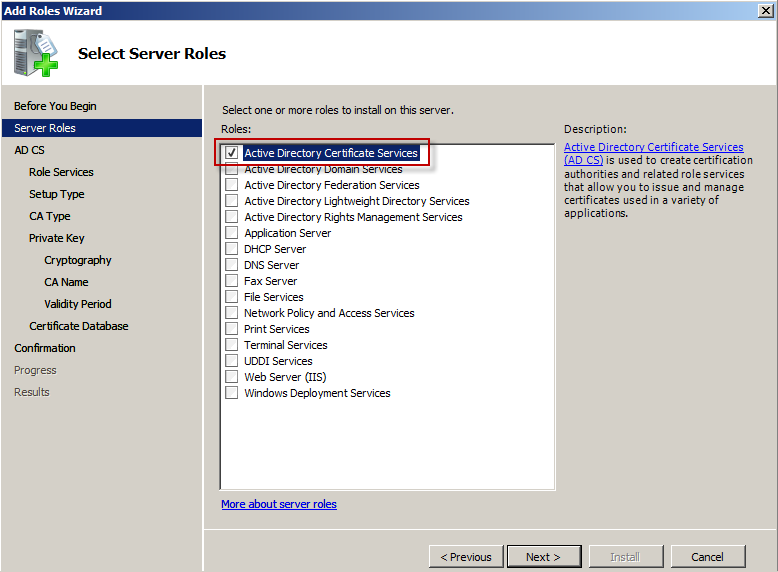

2. Po přeskočení úvodní stránky obsahující obecné informace bude zobrazena stránka pro výběr rolí. Zde zaškrtneme roli Active Directory Certificate Services (viz obr. 102).

TTuto roli vybereme i přesto, že instalujeme samostatnou certifikační autoritu a server nebude sloužit jako řadič domény.

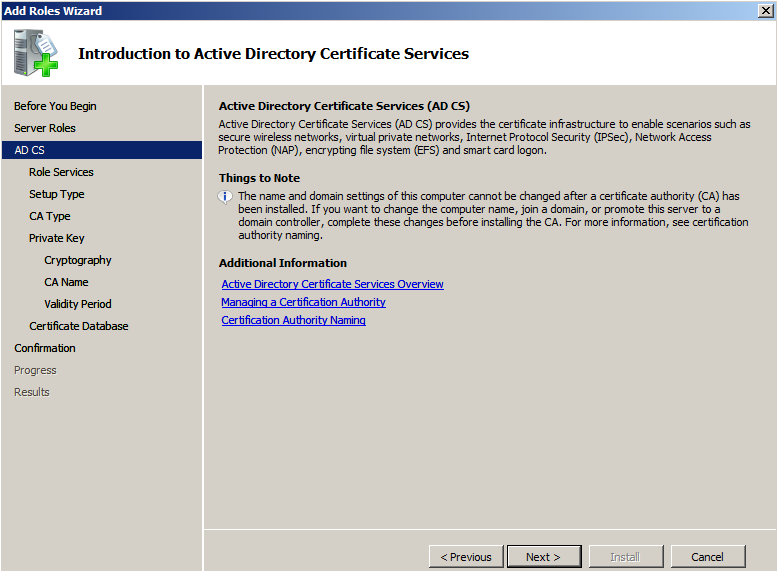

3. Na obrazovce znázornění na obrázku 103 jsou uvedeny informace o certifikační službě a také odkazy na další zdroje informací.

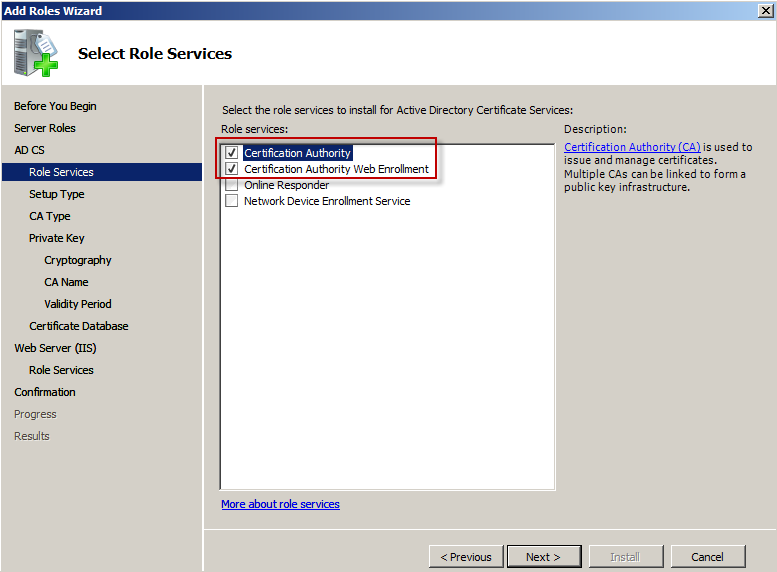

4. Další obrazovka s názvem Select Role Services nabízí k výběru služby rolí. Protože chceme, aby tento server mohl poskytovat své služby také prostřednictvím webového rozhraní, vybereme kromě služby role Certificate Authority také Certification Authority Web Enrollment (viz obrázek 104).

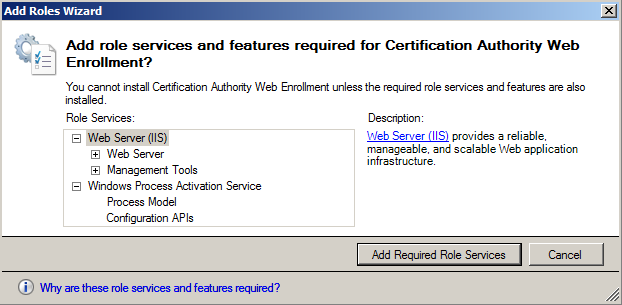

Bude zobrazen seznam podpůrných komponent a funkcí, které je nutné doinstalovat (viz obrázek 105). Na rozdíl od předchozích verzí operačních systémů Windows, systém Windows Server 2008 vždy instaluje pouze komponenty nezbytně nutné pro úspěšný běh role.

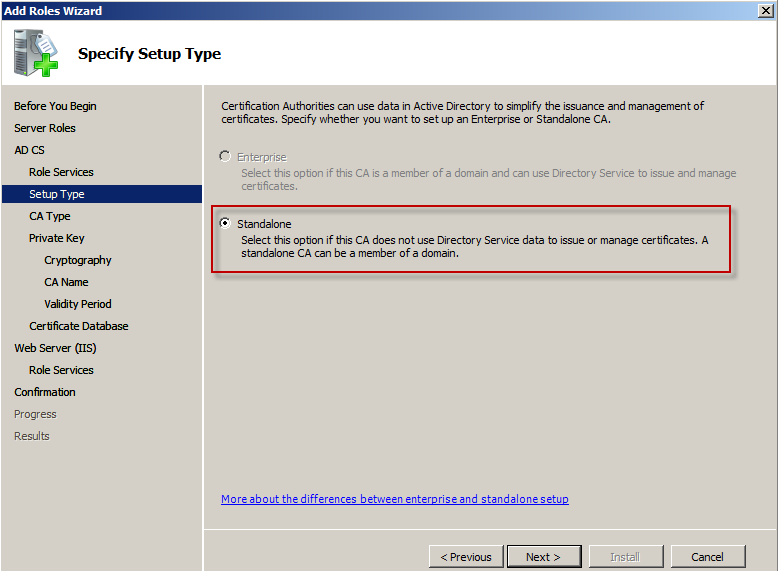

5. Nyní vybereme, zda se bude instalovat samostatná certifikační autorita nebo certifikační autorita pro rozlehlou síť (Enterprise) (viz obr. 106).

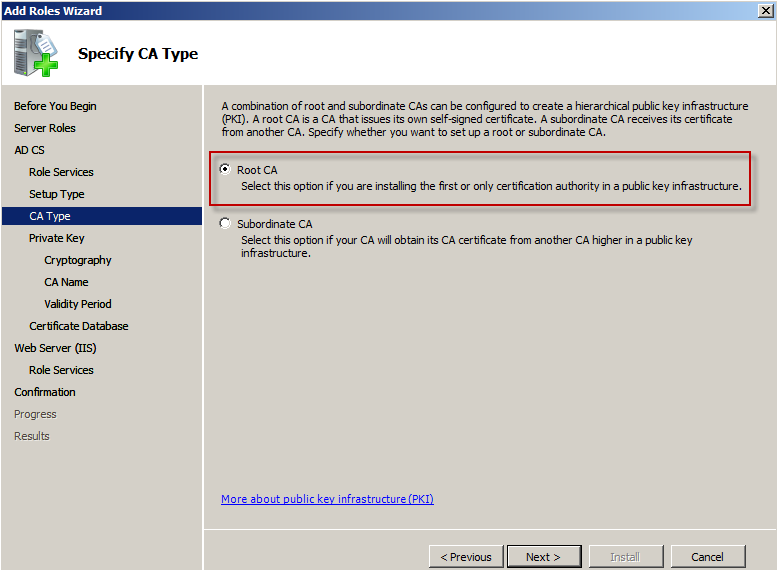

6. Protože tato certifikační autorita je první instalovanou certifikační autoritou, zvolíme na obrazovce znázornění na obr. 107, že se jedná o kořenovou certifikační autoritu, nikoliv podřízenou.

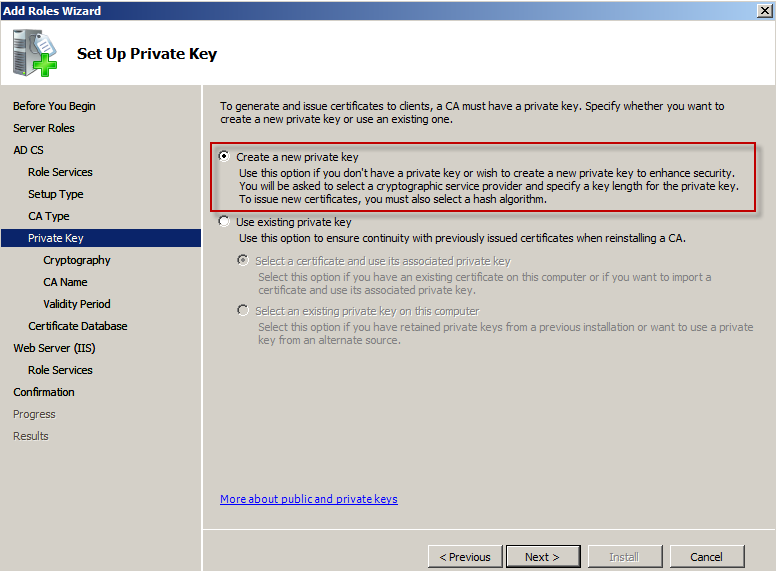

7. Nyní máme možnost určit, zda se vygeneruje nový privátní klíč nebo se použije již existující. Existující klíč bychom použili v případě, že se jedná např. o reinstalaci serveru, který již dříve certifikační služby poskytoval.

Toto není náš případ, zvolíme tedy možnost vygenerovat nový klíč (viz obr. 108)

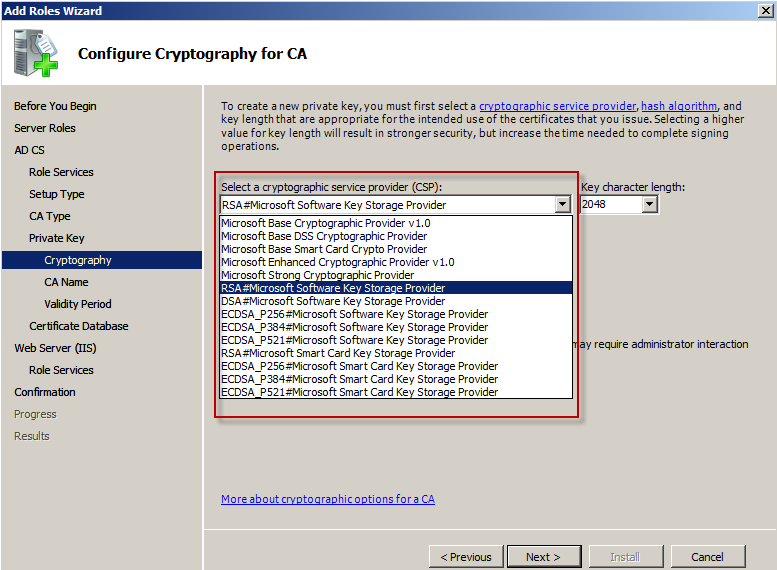

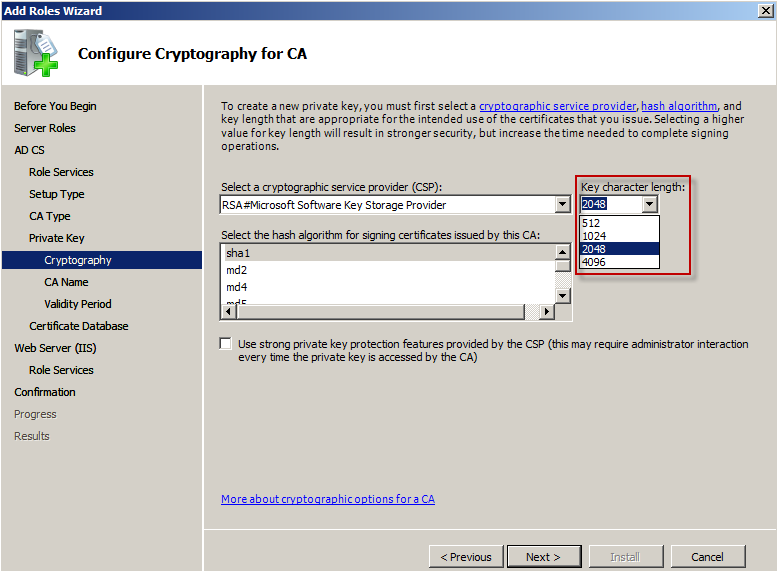

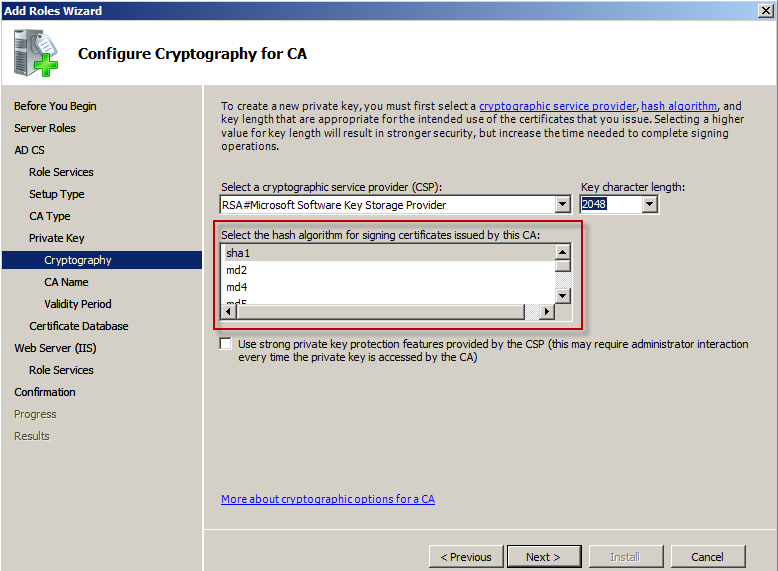

8. Na další obrazovce zvolíme poskytovatele kryptografických služeb (viz obr. 109), délku klíče (viz obr. 110) a také hashovací algoritmus (viz obr. 111). Na výběr máme několik variant algoritmů Secure Hash Algorithm a Message Diggest.

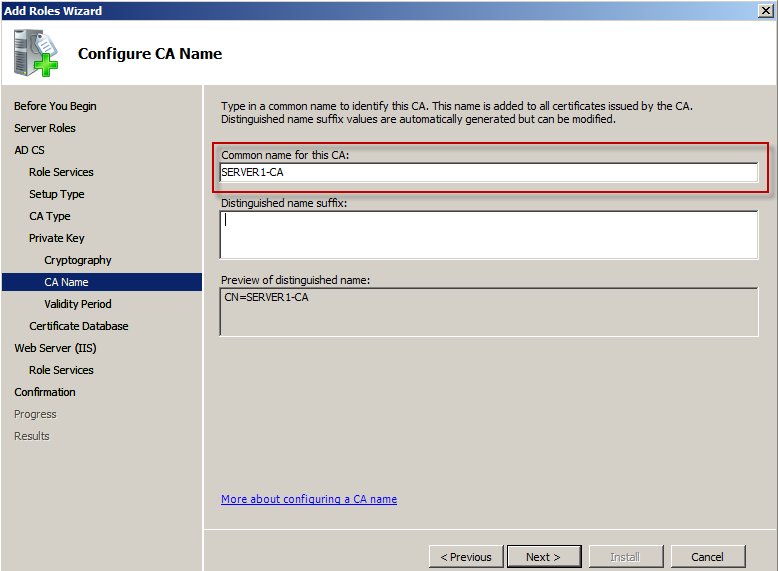

9. Na další obrazovce nastavíme název certifikační autority (viz obr. 112), který bude figurovat ve vydávaných certifikátech. Je zde také možno doplnit příponu rozlišujícího názvu.

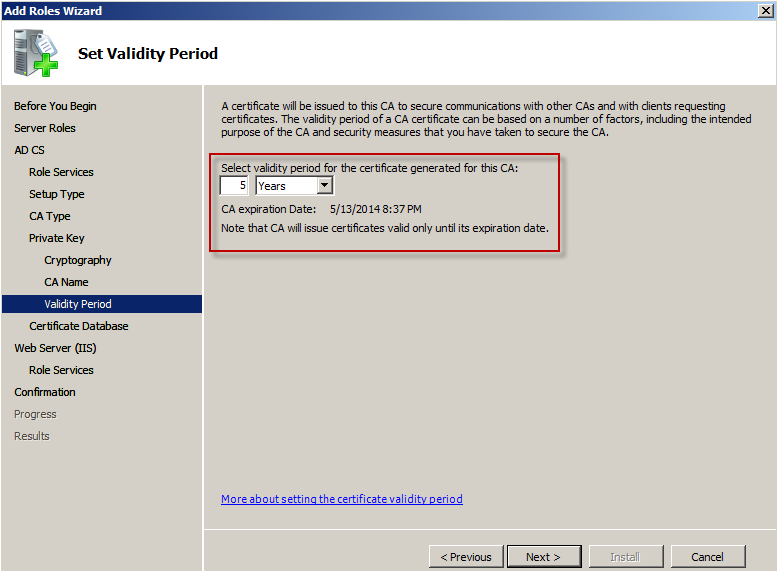

10. Na obrazovce > Set Validity Period nanastavíme dobu platnosti vydávaných certifikátů (viz obr. 113).

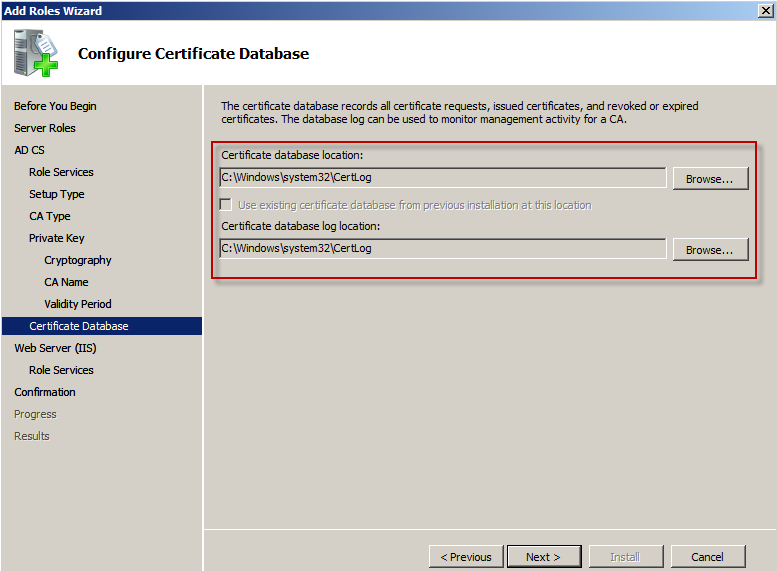

11. Dále pak nastavíme umístění databáze certifikátů a souborů protokolů (viz obr. 114).

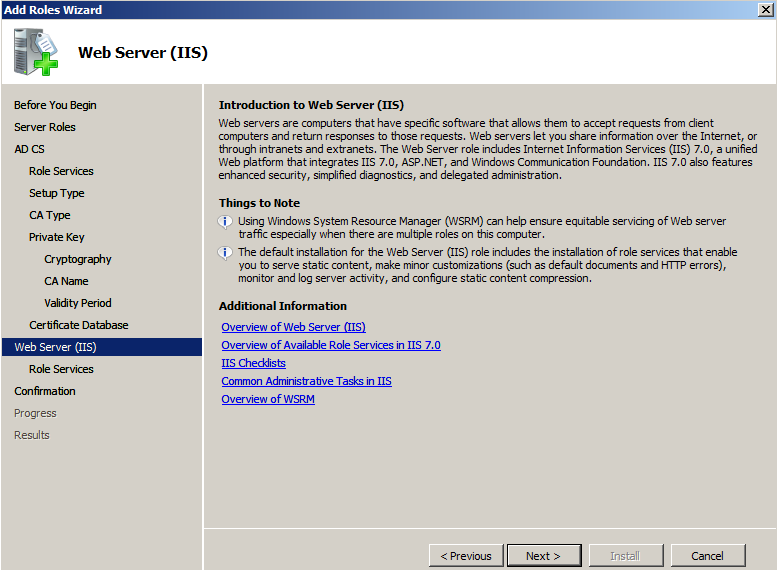

12. Protože instalujeme také komponenty webového serveru, budou zobrazeny úvodní informace o službě IIS a také zdroje dalších informací (viz obr. 115).

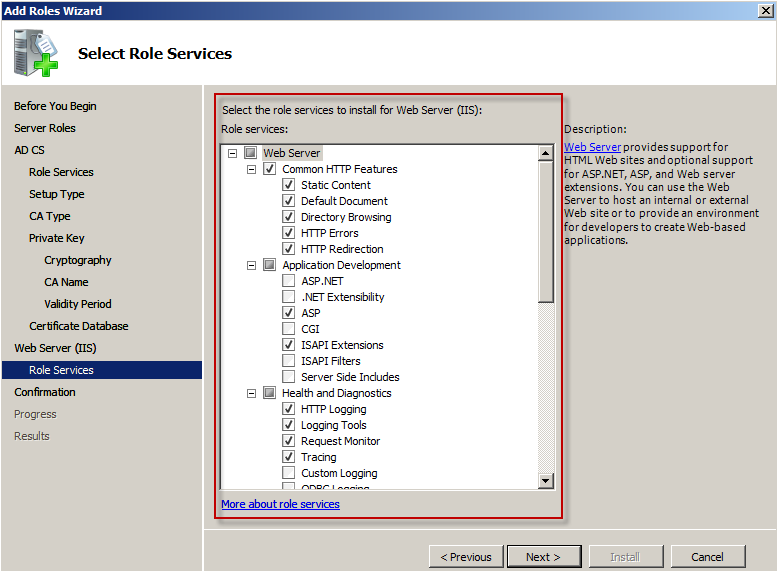

13. Tentokrát opět vybíráme služby rolí, ale nyní to jsou služby rolí vztahující se k webovému serveru IIS. Opět jsou zde uvedeny jen nezbytné součásti (viz obr. 116).

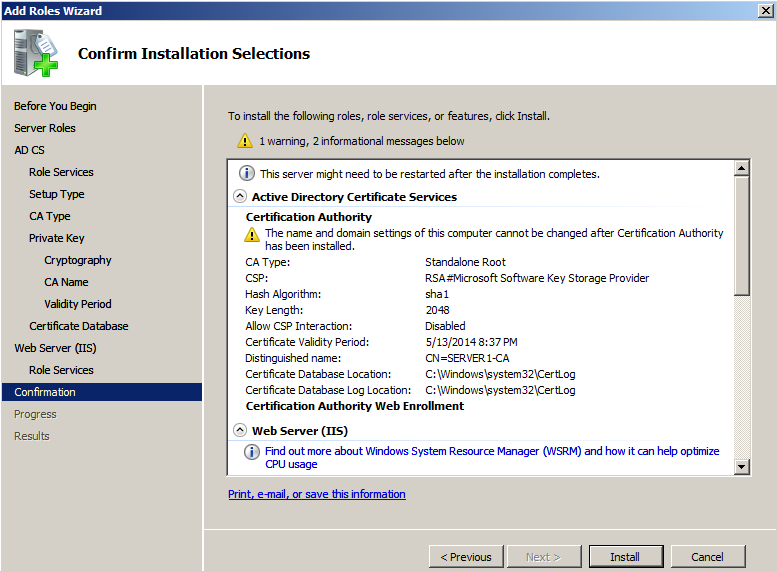

14. Na závěr jsou zobrazeny souhrnné informace o nastavení instalované certifikační autority (viz obr. 117).

Po klepnutí na tlačítko Install bude instalace provedena a v případě úspěchu nebude ani nutný restart serveru.

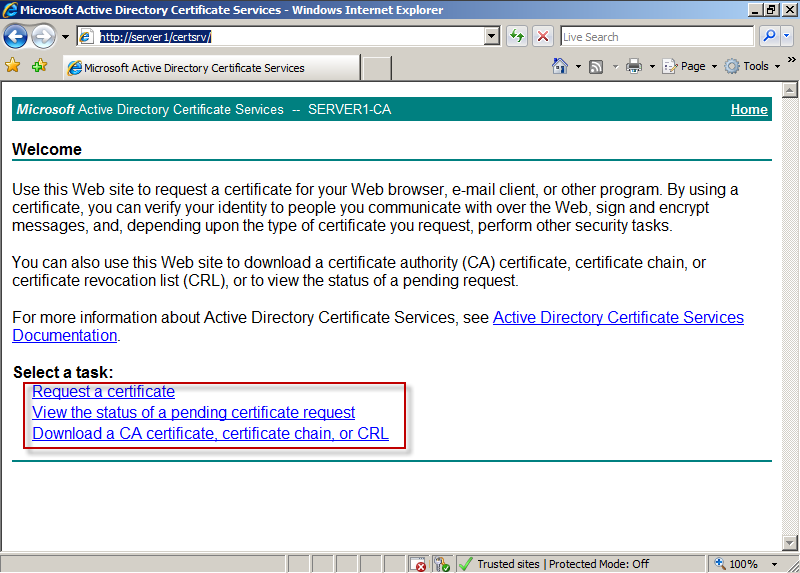

15. Nyní, po dokončení instalace, můžeme ověřit funkčnost certifikační autority a jejího webového rozhraní na adrese URL http://localhost/certsrv

Zobrazí se stránka jako na obr. 118, v pomocí níž mohou klienti prostřednictvím webového rozhraní generovat páry klíčů spolu se žádostmi o certifikát přímo pro danoui CA.

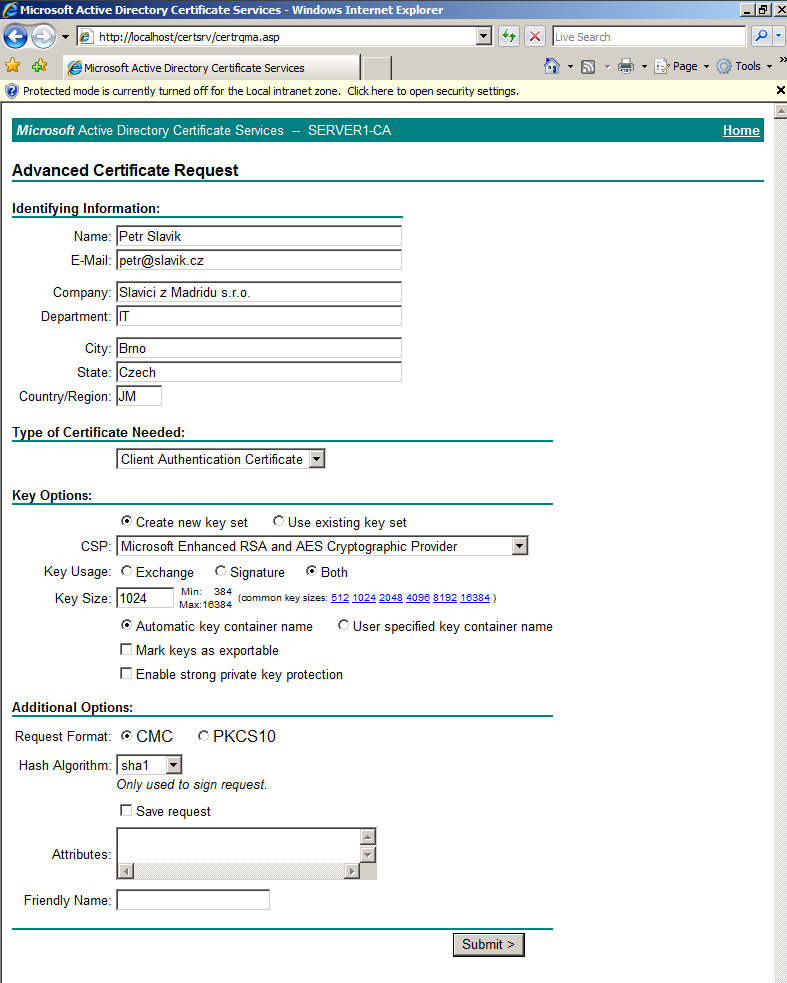

16. Kliknutím na Request a certificatespustíme webovou aplikaci (obr. 119), pomocí níž vyplníme žádost o certifikát, při jejímž odeslání na certifikační autoritu je současně na klientské stanici vygenerován a uložen pár veřejný a soukromý klíč.

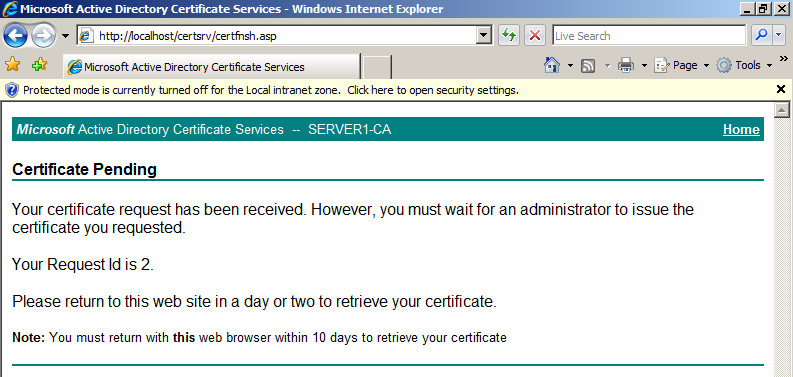

17. Žádost je následně odeslána ke zpracování certifikační respektive registrační autoritou.

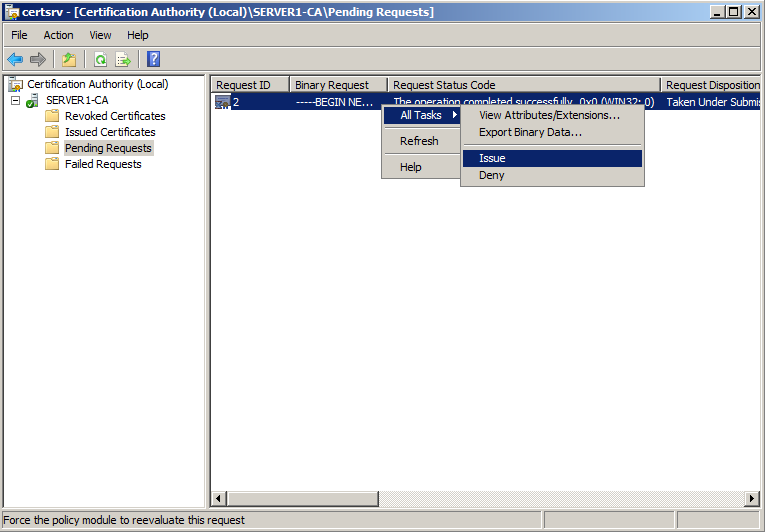

18. Na serveru nyní spustíme konzoli pro správu CA a v kontejneru naší certifikační autority zvolíme Pending Requests (nevyřízené žádosti). Zde se nachází dříve vytvořená žádost o certifikát, kterou vyvoláním menu pravým tlačítkem v položce All Tasks můžeme buďto schválit (Issue), nebo zamítnout (Deny). Po schválení se automaticky zobrazí certifikát ve složce Issued Certificates (schválené certifikáty).

19. Tento schválený certifikát si nyní může jeho žadatel stáhnout z webového rozhraní, z něhož posílal dříve žádost, kam je po schválení administrátorem automaticky umístěn.